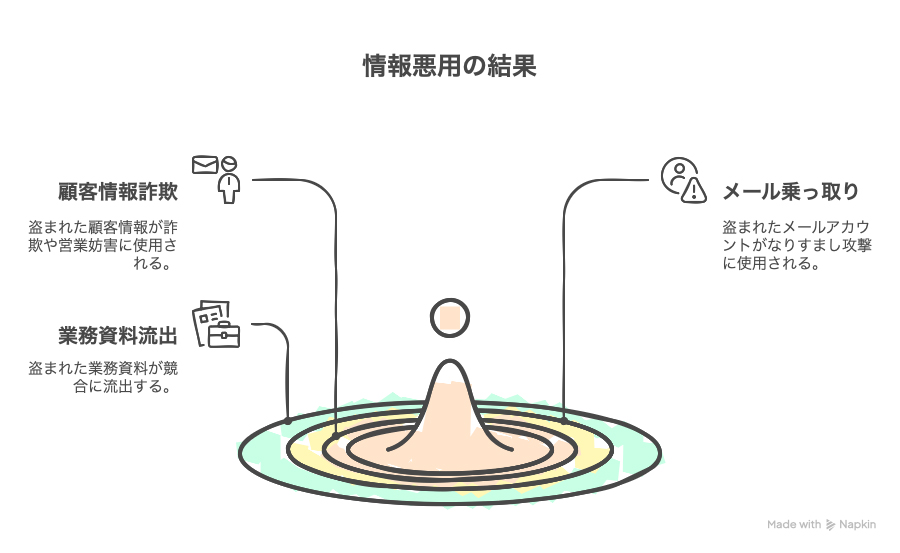

【1】情報の「悪用」型(情報漏洩・不正利用)

- 定義:盗まれた情報が第三者に「使われる」または「公開される」ことによる被害

- 特徴:

- 被害が不可逆的(情報は複製可能、完全には戻らない)

- 悪用が長期に渡ることも(数年後に再被害も)

🔎 典型的な被害例:

- 顧客情報→詐欺・営業妨害に使用

- メール乗っ取り→なりすまし攻撃

- 業務資料→競合に流出

【2】業務の「停止」型(ランサムウェア・DDoSなど)

- 定義:業務そのものが止まり、顧客対応や納品ができなくなる被害

- 特徴:

- 営業・納期の停止=直接の売上損失

- 信用失墜や取引解消に直結するリスク

- バックアップや復旧体制がなければ長期化

🔎 典型的な被害例:

- ランサムウェアでサーバ・PCロック

- クラウドサービスの不正アクセス・凍結

- ホームページがDDoS攻撃で閲覧不能

顧客情報、取引先情報、従業員情報、会社情報、役員・経営者・事業主の情報、業務上の情報などは、いずれもサイバー攻撃者にとって価値が高い標的です。これらの情報が盗まれた場合、即座に悪用されるケースと、ランサムウェアのように情報を“人質”に取られ業務が停止するケースの両方が現実に発生しています。以下、根拠とともに訂正・補足します。

重要情報の種類と被害・悪用例

| 情報の種類 | 盗難・漏洩時の悪用例/被害例 | 業務停止型の被害例 |

|---|---|---|

| 顧客情報 | 名簿業者への売却、詐欺やなりすまし、スパム送信、標的型攻撃の材料。 元従業員が顧客情報を不正持ち出し、10年以上にわたり900万件以上流出した事例あり。 | ランサムウェア感染で顧客情報が暗号化され、業務が停止。復旧に膨大な時間と費用。 |

| 取引先情報 | 取引先企業へのなりすまし攻撃、サプライチェーン攻撃の踏み台化、契約情報の不正利用。 | システム停止で受発注や請求業務が不能、取引先との連携断絶。 |

| 従業員情報 | 給与詐取、なりすまし、個人情報の売買、標的型攻撃の材料。 退職者がアクセス権限を悪用し大量の従業員情報を流出させた事例。 | 人事システムや勤怠管理が停止し、給与計算や雇用管理が不能。 |

| 会社の情報 | 事業計画・設計図・知的財産の流出による競争力低下、営業秘密の漏洩。 | 社内ファイルサーバや基幹システムの停止で全社業務がストップ。 |

| 役員・経営者・事業主の情報 | 権限の高いアカウントを乗っ取り、資金の不正送金や機密情報の窃取。 | 経営判断用データや連絡網が使えず、危機対応が遅れる。 |

| 業務上の情報 | 受発注・売上・仕入情報の漏洩による営業妨害や不正請求、偽装注文。 | 受発注、会計、カスタマーサポート等の基幹業務が全面停止。 |

補足・根拠

- 情報が盗まれた時点で悪用される場合

情報漏洩は、名簿業者への売却や詐欺、なりすまし、標的型攻撃の材料など、即時に犯罪へ利用されるリスクが高いです。たとえば、元従業員が管理者アカウントを悪用し、900万件以上の顧客情報を長期にわたり持ち出して名簿業者に売却した事例があります。また、金融サービス企業で約1億人分の信用情報が流出し、詐欺や不正利用が多発したケースもあります。 - ランサムウェアなどで業務ができなくなる場合

ランサムウェア感染では、ファイルやシステムが暗号化されて業務が全面停止し、復旧やデータ復元に膨大な時間・費用がかかります。カシオ計算機や旭タンカーなど、実際に複数の企業がランサムウェア攻撃で顧客・取引先・従業員情報を含む業務データが暗号化され、システム利用不能・取引停止・信用失墜に追い込まれています。日本企業の51%がランサムウェアで業務停止、48%が顧客喪失、35%が大幅減収に陥ったという調査結果もあります。 - 会社や役員情報も標的

役員や経営者の情報・アカウントが盗まれると、企業全体の資金や機密情報への不正アクセスが可能になり、経営リスクが極めて高まります。 - 業務情報やシステム情報も被害対象

受発注システムやカスタマーサポート、会計システムなどが停止すると、売上・取引・顧客対応すべてに深刻な影響が及びます。

対策のポイント

- アクセス権限の厳格管理と退職者・異動者の即時権限剥奪

- 定期的な脆弱性診断とシステム・ソフトウェアの最新化

- バックアップの多重化とオフライン保管

- EDR(エンドポイント検知・対応)など多層防御の導入

- 社内教育と情報管理体制の強化

- 取引先や委託先のセキュリティ評価と契約条件への明記

まとめ

顧客・取引先・従業員・会社・経営者・業務情報など、あらゆる情報がサイバー攻撃の標的となり、盗難時には即時悪用と業務停止の両面リスクが現実に発生しています。実際の被害事例と多層的な対策の両方を理解し、情報資産の重要性を正しく認識することが不可欠です。

愛知県春日井市 在住

1973年3月10日生まれ